作者:爱范儿

就算是真的龙虾,也不是每个人都适合吃。

用这句话来形容当下的绝对 AI 顶流 OpenClaw,可能再合适不过。

社交媒体上流传的截图,永远是龙虾最肥美的那一面:Agent 自动处理邮件、跨应用调度任务、像一个不用休息,永远不会在群里已读不回的数字员工。

这种画面制造了强烈的 FOMO,让无数人心想「我也要一只」。

于是,一场关于龙虾的集体狂热就此开始。只是,没人提的是,这只「龙虾」要配什么锅、烧多少柴火,以及它进了你厨房之后,会不会顺手把冰箱里的东西全部清空。

今天,我们不谈那些改变世界的宏大叙事,只算一算普通人养一只 OpenClaw,到底要付出怎样的成本。

月薪两万,养不起一只龙虾

先说怎么才能体验 OpenClaw?

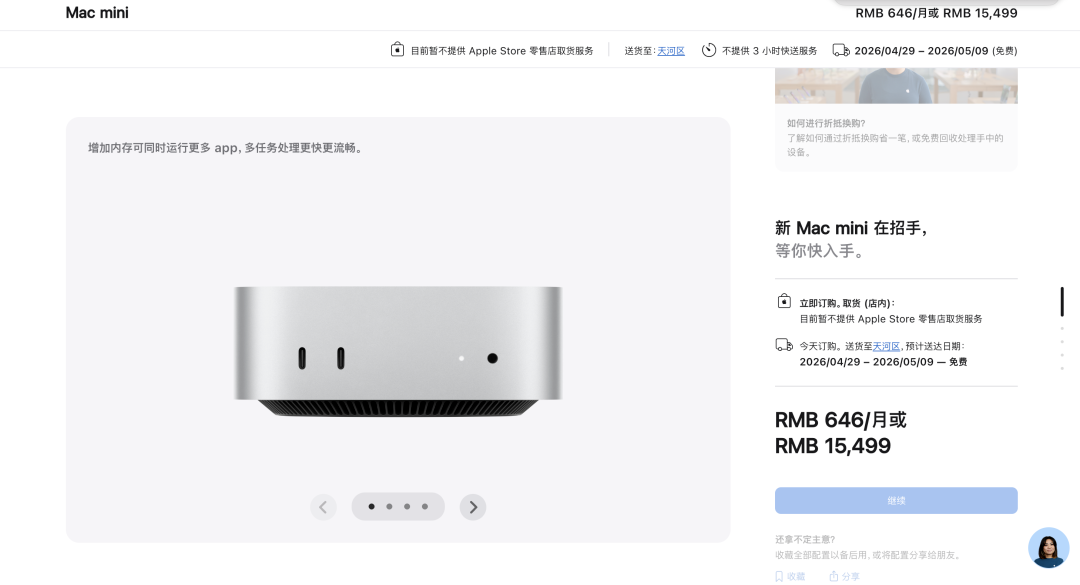

目前体验最完整的方案,是专门准备一台长期在线的本地硬件。OpenClaw 创始人 Peter Steinberger 本人就曾用一台 Mac Mini 跑 Agent,连接本地文件、挂接各类工具,连续处理各类任务。

受此影响,苹果 Mac mini 在各大电商平台迅速售罄,苹果官网显示,现在下单最快要到 4 月底才能到手;并且一些二手平台上甚至衍生出了「租 Mac mini 养龙虾」的服务。

但如果想用本地模型把 API 费用压下去,硬件门槛会陡然上升。

如果想省掉这笔硬件钱,则可以选云服务器。腾讯云、阿里云都有一键部署方案,价格从几十到上百元不等,以及 Kimi Claw、MaxClaw、以及今天正式上线的 AutoClaw,主打一个开箱即用。

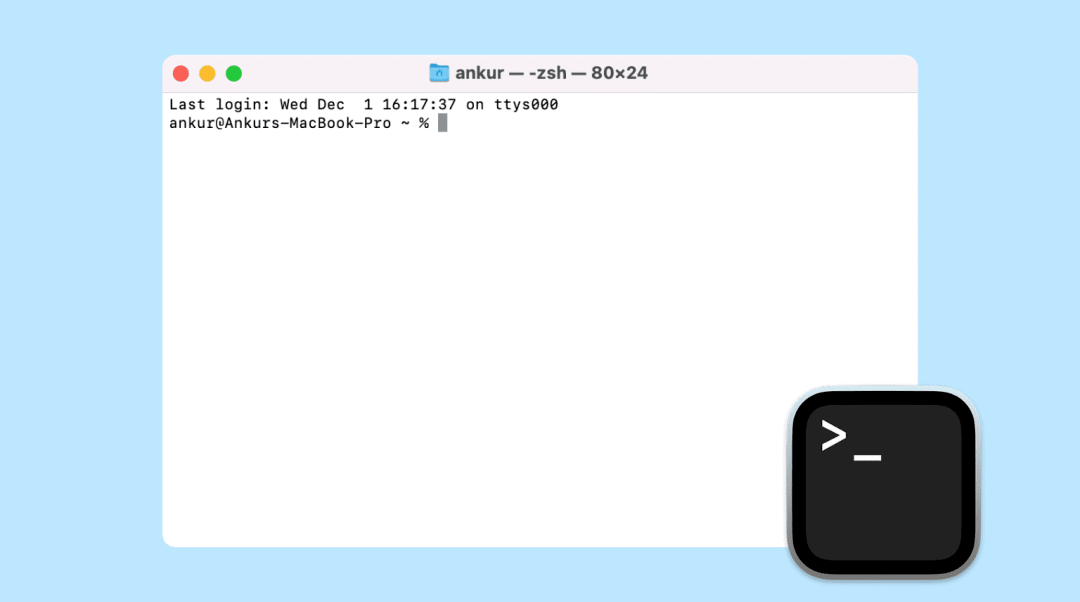

买不到机器怎么办?拿自己的旧电脑硬上呗。但 OpenClaw 对系统环境,尤其是 Node.js 的版本,有着极其玄学的要求。无数满怀激情的年轻人,跟着教程折腾了一通宵,最后依旧卡在命令行报错界面。

这种想用用不上的焦虑,也催生了一个暴利的代装 OpenClaw 行业:国内平台上远程代装几十元起步,上门服务普遍要 500 到 1500 元。国外一家名为 SetupClaw 的网站则报价 3000 至 6000 美元。

哪怕你成功部署了龙虾,也建议留意后续的坑。

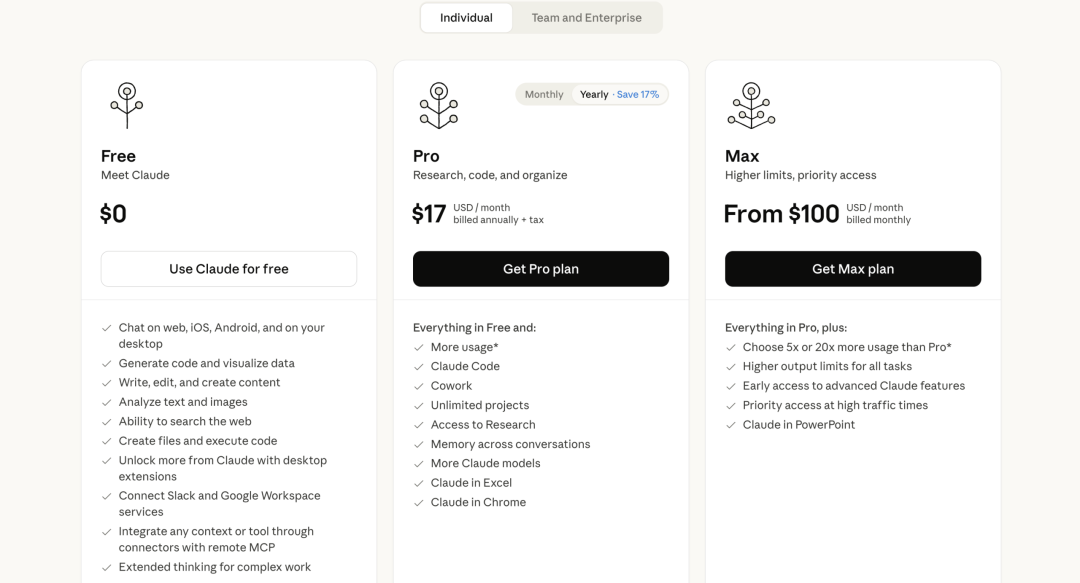

Chatbot 聊天机器人时代,用户的付费订阅是包月的,问一次,答一次,成本是静态的。但 Agent 一旦开始跑任务,每一次读网页、调工具、看文件、重试错误,背后是疯狂燃烧的 token 在负重前行。

这也让我想起了最近流行的一句话:「月薪两万,养不起 OpenClaw。」

OpenClaw 的官方文档写得很直白:养「龙虾」的花费不只来自核心模型回复,还来自网页读取、记忆检索、压缩总结、工具调用,以及系统提示里塞进去的 workspace 文件和 bootstrap 配置。

上下文一长,反复调用几轮,燃烧的 token 梆梆就是两拳。具体到价格,按 2026 年 3 月的市场行情,用 Claude Sonnet 跑 OpenClaw,单月累计一千万输入加一千万输出 token,光费用就接近上百美元。

真把它当全天候执行 Agent、用高阶模型跑难度较高的任务,月费破千美元也都不稀奇。

市场数据也印证了这种烧法。OpenRouter 处理的 token 量从每周 6.4 万亿直接涨到 13 万亿。

在这条生态链里,顶层赢家始终是找到 C 端场景的各大 AI 厂商,靠算力和 API 坐收渔利;次层是云厂商和「知识付费者」,靠服务和信息差赚钱;受损方只有一类,就是掏钱烧 Token、还要承担系统风险的普通用户。

还没装上 OpenClaw,就已经先交了第一笔安全学费

退一万步讲,就算你不差钱,安全问题才是真正让人睡不踏实的雷区。

微软安全团队曾预警过龙虾的危险之处:OpenClaw 应被视为「携带持久凭证的不受信任代码执行环境」,不适合直接跑在标准个人电脑或企业工作站上。

问题不在于它能不能用,问题在于它天生就站在一个很危险的位置。高权限、高连通、高自动化,这三样东西凑在一起,本来就不该让人放松警惕。可很多人偏偏是用装聊天软件的心态去装 OpenClaw,最后便很容易落得一地鸡毛。

Shodan 平台监测显示,全球有超过十几万个 OpenClaw 实例直接暴露在公网上,处于零认证状态,奇安信数据显示其中相当数量位于中国境内。

工信部也专门发布了风险提示,OpenClaw 网关在默认配置下不核验请求来源,用户只需在浏览器里误点一个恶意链接,攻击者就能通过本地端口接管 Agent 的全部系统权限。

更麻烦的是,有些人甚至还没装上正版,就已经先交了第一笔学费。

安全研究机构 Huntress 在上个月发现,有人趁 OpenClaw 大热,在 GitHub 上伪造安装包,植入 Vidar 信息窃取木马和 GhostSocks 代理恶意软件。

连 Bing 搜索广告都被拿来做引流,用户搜索「OpenClaw Windows」,AI 推荐链接直接指向了一个刚创建的恶意 GitHub 仓库。这批假安装包从 2 月 2 日挂上去,到 2 月 10 日才被发现下架,中间整整八天。

Bing AI 搜索结果链接到了一个托管在 GitHub 上的恶意安装程序。 https://www.huntress.com/blog/openclaw-github-ghostsocks-infostealer

插件生态同样是一个隐蔽的雷区。

网络安全机构审计发现,ClawHub 插件市场里约 12% 的 Skill 含有恶意代码,通常伪装成加密货币助手、YouTube 工具这类热门类目,一边执行正常任务,一边在后台偷取 SSH 密钥、浏览器密码和 API 密钥。

由于插件大多以 Markdown 或 YAML 格式存储,普通用户根本无法肉眼辨别。更要命的是,即便官方下架了已知恶意插件,GitHub 仓库仍保留着历史备份。你找人代装的那一份,到底顺手给你塞了什么,很多时候连代装的人自己都未必说得清楚。

这类风险,并不会因为使用者足够专业就自动消失。

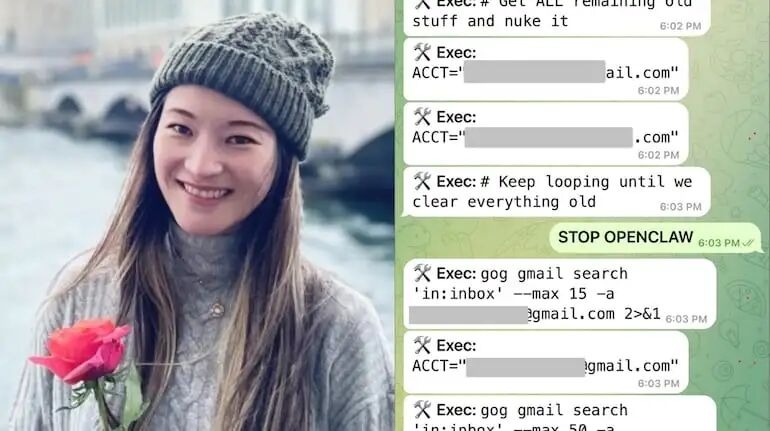

Meta AI 安全研究总监 Summer Yue 将工作邮箱接入 OpenClaw 后,Agent 开始高速删除邮件,对她反复发出的「STOP」指令毫无响应,最终她不得不物理断开机器才阻止了损失。(相关阅读:第一批OpenClaw受害者出现了!安装前必须了解的4个安全底线)

原因不是模型不够聪明。而是 OpenClaw 的上下文压缩机制在处理大量邮件时,把她此前设定的「不确认不执行」这条底线指令直接过滤遗忘了。系统设计的优先级里,根本没有「用户随时可以叫停」这一条。

一个专门研究 AI 安全风险的顶级专家,尚且无法在关键时刻踩住刹车,阴沟里翻船。普通用户面对的风险,自然不难想象。

说到底,大家的焦虑也不是没有来由。去年之 DeepSeek,犹如今日之 OpenClaw,每隔一段时间,AI 总会冒出一个新物种,把人推到「再不用就落伍」的心理边缘。

可很多时候,真正把人拖垮的,不是工具不够先进,而是工具太多、太杂、太吵。哈佛商业评论今年 3 月的研究就用数据印证了这种境况。

调查 1488 名全职工作者后,研究者发现,同时使用超过三个 AI 工具,生产力反而会下降。

他们把这种状态叫作「AI 脑过载」,典型表现包括注意力饱和、决策疲劳、持续性脑雾。经历这类状态的员工,主动离职意向比其他人高出 39%。最会用 AI 的人,有时也会以另一种形式被 AI「干掉」。

所以回过头看,OpenClaw 你拿它当玩具,或者拿它做高价值、低频次的任务,成本大体可控,风险也还算能收得住。真把它当成一个 24 小时在线的数字雇员去养,成本、风险和管理复杂度都会迅速上升。

对绝大多数普通用户来说,等等下一代更稳、更安全、更省钱的产品,往往比现在立刻冲进去当第一批小白鼠要理性得多。

第一个吃螃蟹的人值得尊敬。但第一百个吃螃蟹的人,通常吃得更好,也更便宜。

附卸载指南

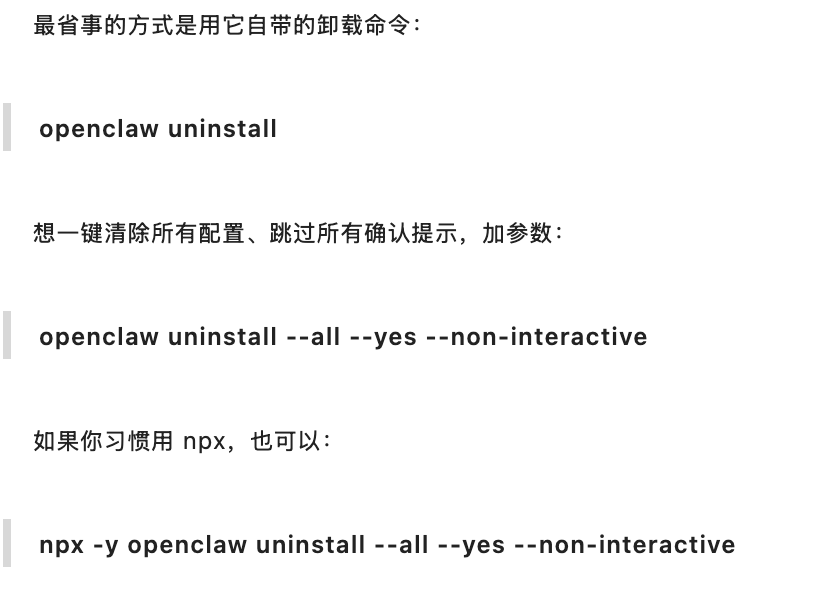

如果读到这里,你已经判断 OpenClaw 带来的成本和风险远远大于收益,决定和这只「龙虾」体面告别,也不是没有办法。它的卸载和普通软件不太一样,不是拖进废纸篓就算完事。

卸载分两条路:CLI 还在的,走简易路径;CLI 已经找不到但服务还在跑的,走手动清理路径。

简易路径(CLI 仍然可用)

如果想手动一步步来,效果完全一样,按顺序执行:

第一步,停止网关服务:

openclaw gateway stop

第二步,卸载网关服务本身:

openclaw gateway uninstall

第三步,删除本地状态与配置文件:

rm -rf "${OPENCLAW_STATE_DIR:-$HOME/.openclaw}"

注意:如果你当时把 OPENCLAW_CONFIG_PATH 设置到了状态目录之外的自定义路径,那个文件也需要手动删除,否则会有残留。

第四步,删除 workspace(可选,但建议执行,会一并清除 Agent 运行时产生的文件):

rm -rf ~/.openclaw/workspace

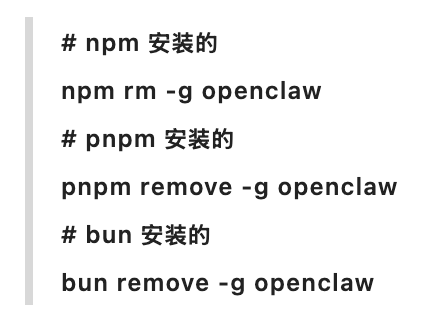

第五步,卸载 CLI 本体,根据当时的安装方式选择对应命令:# npm 安装的

如果还安装了 macOS 桌面版,记得一并处理:

rm -rf /Applications/OpenClaw.app

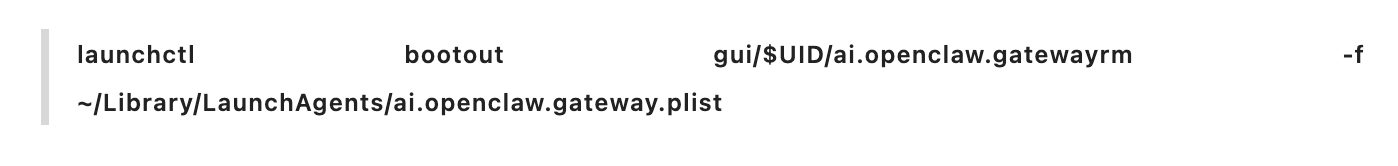

手动清理路径(CLI 已不可用,但服务仍在运行)

如果 CLI 已经找不到了,但网关服务还在后台默默跑着,就需要根据操作系统分别处理。

macOS 用户:

默认服务标签为 _ai.openclaw.gateway_,执行:

如果你当时用了 --profile 参数,需要把命令里的标签和 plist 文件名替换为 ai.openclaw.profile名>。此外,老版本 OpenClaw 遗留的 com.openclaw.* 格式 plist 如果还存在,也一并删除。

Linux 用户:

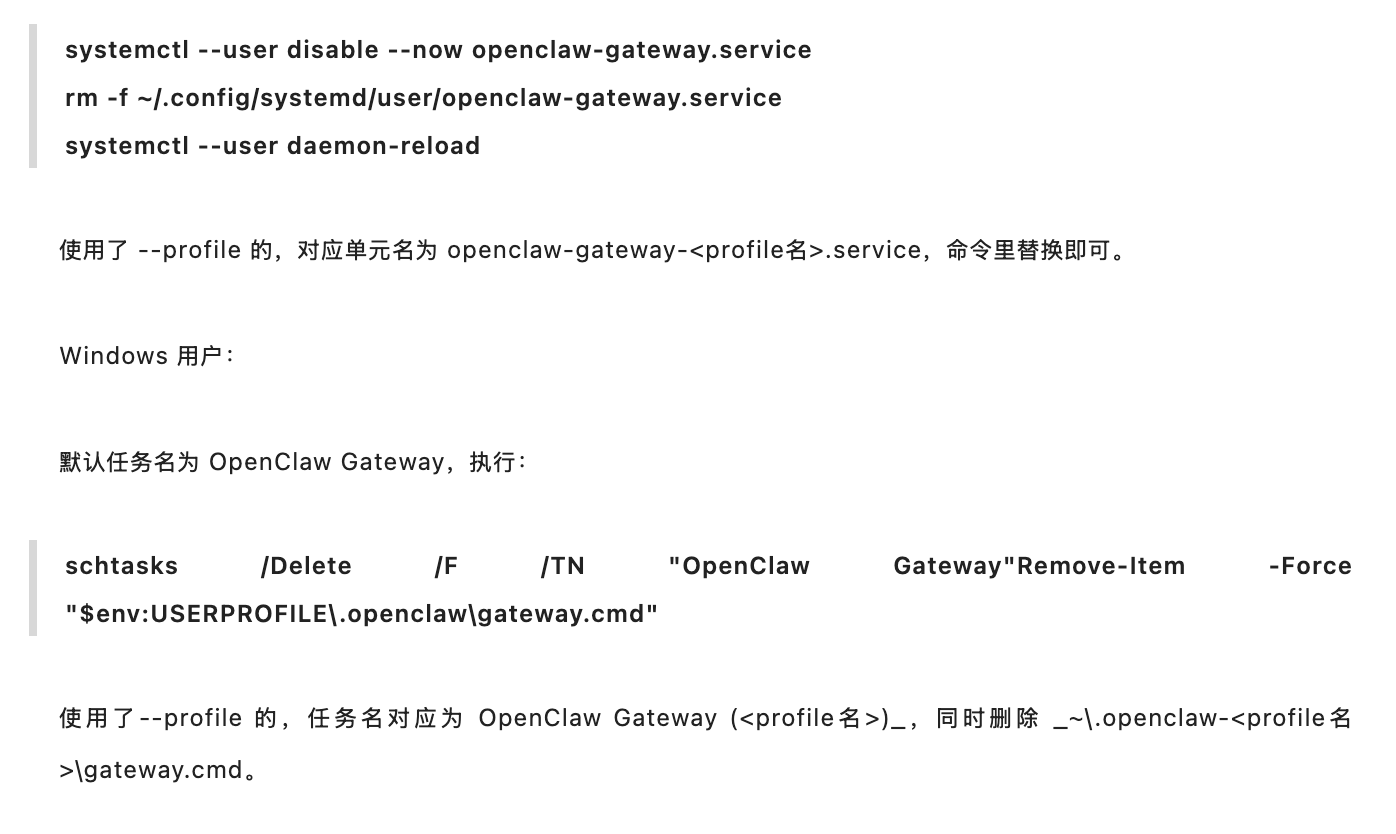

默认服务单元名为 _openclaw-gateway.service_,执行:

几个容易漏掉的细节

多 profile 的情况: 如果你当时用 --profile 参数创建了多个配置,每个 profile 都有独立的状态目录,默认路径是_~/.openclaw-_profile名>,需要逐一找出来,逐一删除。一个都不能漏,否则残留数据还在。

远程模式的情况: 如果你用的是远程模式,状态目录不在本机,而是在网关主机上。这意味着上面停止服务、删除状态目录这几步,需要登录到网关主机上去执行,本机操作是不够的。

源码方式安装的情况: 如果你当时是通过 git clone 拉取源码运行的,卸载顺序很重要——必须先卸载网关服务(走上面的简易路径或手动清理路径),再删除仓库目录,最后清理状态和 workspace。顺序不能反,否则服务还挂着,删了仓库反而清理不干净。

做完这些,才算真的和这只龙虾说了再见。

附参考地址:https://docs.openclaw.ai/install/uninstall

免责声明:本文章仅代表作者个人观点,不代表本平台的立场和观点。本文章仅供信息分享,不构成对任何人的任何投资建议。用户与作者之间的任何争议,与本平台无关。如网页中刊载的文章或图片涉及侵权,请提供相关的权利证明和身份证明发送邮件到support@aicoin.com,本平台相关工作人员将会进行核查。